OneNote 正在被更多恶意软件攻击者使用

随着微软默认宏代码策略的禁用,许多攻击者开始使用 OneNote 文档来传播恶意软件。本文介绍了一些 OneNote 文档用例,并展示了攻击者如何利用此文件类型进行攻击。

为什么选择OneNote

由于OneNote的广泛使用以及对这些文件缺乏安全意识和用户保护措施,OneNote文档已成为攻击者更有吸引力的攻击媒介。攻击者利用 OneNote 可信身份的模糊内容来实施攻击。这一变化的具体原因包括:

- 增强的安全措施:由于人们对基于宏代码的攻击的认识不断增强,许多组织已采取多种措施来防止这些攻击。 2022年7月,微软正式宣布将在所有Office应用程序中默认禁用宏代码,从而使恶意软件的分发不太可靠。

- OneNote 的广泛用途:OneNote 作为应用程序被广泛使用,并且能够显示各种类型的内容。 OneNote 被安装在所有 Office 程序的安装程序中,这意味着即使用户不使用 OneNote,也可以利用此文件类型。

- 缺乏安全意识:OneNote 攻击不像基于宏代码的攻击那样广为人知,组织可能没有足够的安全措施来防止此类攻击。

- 循环技巧:从网上下载的Windows web标签文件,但OneNote不受此影响。攻击者可以插入可执行文件或带有启用宏的代码的文档,这不会触发系统上的安全警报。

- 受信任的应用程序:由于 OneNote 是受信任的应用程序,因此用户很容易被愚弄。此外,OneNote也更容易与其他微软产品(如Office、OneDrive等)集成。 ThreatLabz 的安全研究员

分析工具OneNoteAnalyzer

远程控制木马

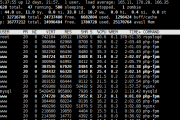

从2022年12月开始,攻击者利用OneNote文件传播AsyncRAT、Quasar RAT、NetWire、Xworm等远程控制木马。在攻击中,OneNote 文件使用复杂的混淆技术来逃避安全软件的检测。在调查过程中,研究人员发现该文件名为PaymentAdv.one:钓鱼文档使用OneNoteAnalyzer分析该文件后,通过释放并执行名为zoo1.bat的批处理文件来实施攻击。批处理文件:![]() 提取的恶意批处理文件经过混淆处理,包含加密数据块,后面是极度混淆的PowerShell代码。

提取的恶意批处理文件经过混淆处理,包含加密数据块,后面是极度混淆的PowerShell代码。 ![]()

混淆的批处理文件 研究人员对该文件进行了如下分析: ![]()

执行的命令 日志显示一次尝试复制和伪装的批处理文件相关的Powershell代码也晦涩难懂,研究人员手动将其格式化如下:![]()

可读的PowerShell代码经过反混淆后,研究人员发现该脚本使用base64编码将数据块进行加密划分。数据,例如 AES 密钥。使用此数据,脚本可以解密数据并使用 gzip 解码最终的可执行文件。 ![]()

识别 AES 密钥使用 CyberChef 处理: ![]()

使用 CyberChef 提取有效负载对于第二个加密块也可以执行相同的操作,该加密块也会返回到 PE 文件。 ![]()

AgileDotNet 封装的 AsyncRAT创建的文件是使用 AgileDotNet 的 .NET 文件。使用de4dot反混淆后可以发现远程控制木马AsyncRAT。

银行木马

从2023年1月开始,Qakbot开始尝试使用OneNote作为传播恶意软件的载体。 IcedID 随后加入了攻击,使用带有嵌入式 HTML 应用程序的 OneNote 文件。 IceID分布攻击链如下:触发感染。假页面当用户点击查看时,.hta文件会被放置在后台被感染主机的Temp目录中。它会触发 IcedID 恶意软件和名为 Invoice.pdf(虚假发票文档)的 PDF 文件的下载。![]()

HTA文件执行

执行流程树下载并执行PowerShell脚本,该脚本将下载Cobalt Strike DLL文件。此行为与之前的 IcedID 和 Qakbot 变种类似,后者使用 Cobalt Strike 在大约 45 分钟后感染系统。 ![]()

下载Cobalt StrikeQakbot 另外,单击OneNote 文件后,HTA 文件会使用JavaScript 代码对其中的混淆数据进行反混淆。之后,通过 VBScript 代码创建注册表项,并将反混淆后的数据存储在其中。单独的JavaScript代码创建一个WshShell对象并通过curl下载Qakbot。 ![]()

Qakbot OneNote 混淆最新的 OneNote Qakbot 示例已将其执行流程从 HTA 更改为使用 CMD 命令。 ![]()

新的执行逻辑

信息窃取木马

Redline是利用OneNote文件进行分发的活跃信息窃取木马的代表,如下图:钓鱼文档❀利用钓鱼分析❀部分数据块可以被找寻到。包含隐藏代码的 HTML 文件,两者均使用 URL 编码进行混淆。经过CyberChef解码后,可以看出这是一个VBScript脚本,它会下载并执行另一个Payload:![]()

Decoded Payload第三个文件是经过多层混淆的二进制文件,即URL编码、base64 编码和 gzip 编码。解码后的输出是 PowerShell 文件的路径,该文件将在下一个执行阶段使用。 ![]()

解码脚本该文件是使用pureCrypter加密的.NET文件。通过分析,可以确定为红线。配置信息为:

{"C2 url": ["194.26.192.248:7053"],"Bot Id": "cheat"}Telegram 群![]()

销售恶意软件

概述

各种类型的恶意软件已开始将 OneNote 文件添加到其武器库中,预计未来这些攻击将继续增加。提醒用户注意安全防护,增强安全意识。国际奥委会 29e7505f275772378bfec91d9aa7c9aa3f8dc9dd58a38176ea36fe

5139af509129641b194c29641b19c29641b19c243eb 6 4957316e65198e3a1f747402bd6

6b-500ad29c39f72cd77c150a47df64ea

4c6a40f840dcc41af4c6a40f840dcc41af 3c7c265f618912d81856bf4 60bf19f61

fa49fd13fc49ab38b97d2d019cc04b39

973e87ec99502aac9a12f987748a812a

39f3c510f46d605202844e35c07db84b4518c8b8b 6c6c5c8c5c8c8c5c8c8c8c8 c90c093

C6ba1a7b2b90e18b6c2538 2453370169

d3713110654dc546bd5edc306a6e7efd

https://transfer[.]sh/get /vpiHmi/invoice .pdf

http://ehonlionetodo[.]com

http://1 67[.]172 [.]154[.]189/36.ps1

http://167[.]172[.]154[.]189/360702.dll

https://thefirstupd[.] com

https://myvigyan[.]com/m1YPt/300123.gif https://starcomputadoras[.]com/lt2eLM6/01.gif

https://somosnutrisalud[.]cl/installs /clean/ payroll.exe

https://wi-protect[.]com/install/Eulsm.exe

https://iartzunirratia[.]eus/install/clean/Lcovlccdxd.exe

194[.]26[.]192[ .]248:7053

参考来源:

https://www.zscaler.com/blogs/security-research/onenote-forming-threat-malware-distribution版权声明

本文仅代表作者观点,不代表Code前端网立场。

本文系作者Code前端网发表,如需转载,请注明页面地址。

code前端网

code前端网