Web网站安全头号大敌XSS漏洞解决最佳实践

解决问题的最佳实践它造成的损害是巨大的,是网络安全的最大敌人。 关键字:

JSP---> 9.5 DOM 类型 XSS

将新创建的 xss-demo 项目解压并导入到 IDEA 中 在 pom 中添加相关依赖。 xml:

将新创建的 xss-demo 项目解压并导入到 IDEA 中 在 pom 中添加相关依赖。 xml:

- 跨站点

- 脚本(JavaScript、Java、VBScript、ActiveX、Flash 或 HTML)

- 注入

- 执行

1。什么是XSS漏洞?

跨站站点脚本攻击简称XSS。 XSS(跨站脚本攻击)是指恶意攻击者在网页中插入恶意脚本代码。当用户访问该页面时,就会执行嵌入网页的脚本代码,对用户进行恶意攻击。的目的。 类似于sql注入。它是目前Web应用中最常见的安全漏洞,也是Web攻击中最常见的攻击方式之一。 XSS(跨站脚本)攻击通常是指利用Web开发过程中留下的漏洞,通过巧妙的方法向网页中注入恶意指令代码,让用户加载并运行攻击者恶意创建的Web程序。这些恶意 Web 程序通常是 JavaScript,但也可能包括 Java、VBScript、ActiveX、Flash,甚至纯 HTML。攻击成功后,攻击者可以获得各种内容,包括但不限于提升的权限(例如执行某些操作)、私有Web内容、会话和cookie。2。 XSS漏洞的攻击原理和攻击方法

HTML是一种超文本标记语言,通过对某些字符进行特殊处理来区分文本和标签。例如,小于号 (JSP---> 9.5 DOM 类型 XSS

- 避免使用 .innerHTML、. externalHTML、document.write(),并使用.textContent、.setAttribute()等。

- Vue/React技术栈,避免使用v-html/dangerouslySetInnerHTML

- 特别注意onclick、onerror、onload、onmouseover、eval()、setTimeout()、setInterval()和标签的href

- 可以使用OWASP esapi4js:esapi.js

10。后端服务编码练习

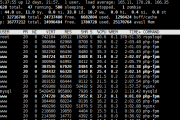

通过 https://start.spring.io/ 快速创建 Spring Boot 应用:版权声明

本文仅代表作者观点,不代表Code前端网立场。

本文系作者Code前端网发表,如需转载,请注明页面地址。

code前端网

code前端网